Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Nowe analizy wskazują, że powiązani z Chinami hakerzy instalowali tylne furtki (backdoory) w systemach Citrix Netscaler na długo przed publicznym ujawnieniem luki. Rośnie krytyka wobec producenta, któremu zarzuca się nietransparentne działania i minimalizowanie skali zagrożenia. Systemy Citrix Netscaler, kluczowy element infrastruktury sieciowej wielu firm, od maja tego roku…

Unia Europejska planuje rozmieszczenie dodatkowych satelitów na niskiej orbicie okołoziemskiej (LEO), aby zbudować odporność na rosnące zagrożenie zagłuszaniem sygnału GPS. Inicjatywa jest bezpośrednią odpowiedzią na nasilające się incydenty w Europie, przypisywane działaniom Rosji w ramach wojny hybrydowej. Zgodnie z zapowiedzią komisarza UE ds. obrony, Andriusa Kubiliusa, nowa…

Pamiętasz internet sprzed dekady? Był jak globalna biblioteka połączona z tętniącym życiem placem targowym – miejscem tworzonym przez ludzi, dla ludzi. Dziś, choć z pozoru wygląda podobnie, jego fundamentalna natura ulega gwałtownej przemianie. Coraz bardziej przypomina gigantyczną, zautomatyzowaną farmę serwerów, w której maszyny prowadzą ożywione…

Wrzesień to czas ekscytacji i nowych początków. Uczniowie z nowymi plecakami wchodzą do świeżo odmalowanych sal, a cyfrowy świat edukacji budzi się do życia. Loginy do e-dzienników są odświeżane, platformy e-learningowe zapełniają się materiałami, a na klasowych komunikatorach wrze. Jednak za tą fasadą nowoczesności kryje się rosnące ryzyko, o którym wciąż mówi się za mało.…

Cyberprzestępcy udoskonalają swoje metody, przechodząc na bardziej złożone, czterofazowe taktyki wymuszeń, aby zmaksymalizować presję na swoje ofiary. Jak wynika z najnowszego raportu „Ransomware 2025” opublikowanego przez Akamai Technologies, choć podwójny szantaż — polegający na szyfrowaniu danych i groźbie ich upublicznienia — wciąż jest dominującą metodą, na horyzoncie pojawia się…

Wieczorem 2 listopada 1988 roku w centrach komputerowych najbardziej prestiżowych amerykańskich uniwersytetów i laboratoriów badawczych zapanował chaos. Administratorzy systemów z niedowierzaniem obserwowali, jak ich potężne maszyny, stanowiące kręgosłup raczkującego Internetu, zwalniają, a następnie całkowicie zamierają. W ciągu zaledwie 24 godzin tajemniczy program zainfekował około 6000…

Od lat w świecie cyberbezpieczeństwa powtarza się jeden refren: edukacja pracowników to klucz do walki z phishingiem. Firmy inwestują w szkolenia online, symulowane kampanie i testy, wierząc, że w ten sposób znacząco ograniczą ryzyko. Najnowsze badanie przeprowadzone na szeroką skalę przez naukowców z Uniwersytetu Kalifornijskiego w San Diego pokazuje jednak, że ta wiara może być…

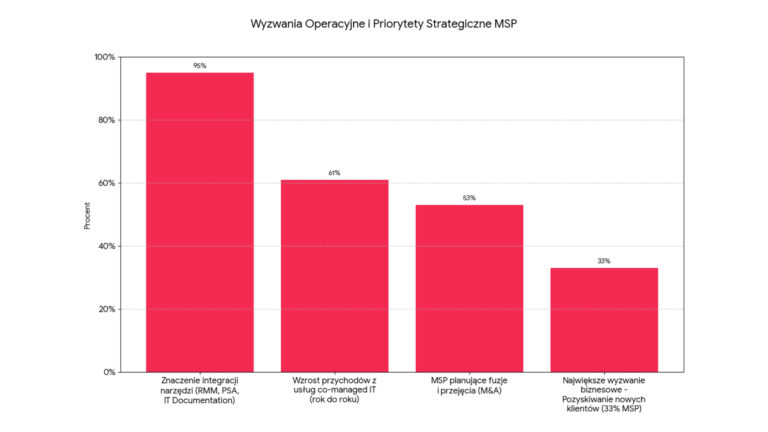

Wyobraźmy sobie dwa scenariusze. W pierwszym, jest rok 2003. Właściciel małej firmy produkcyjnej z niepokojem spogląda na milczący serwer, który sparaliżował system zamówień. W panice dzwoni do swojego „człowieka od IT”, mając nadzieję, że ten znajdzie czas, by przyjechać i zdiagnozować problem. Każda minuta przestoju to wymierne straty. W drugim scenariusze, jest…

Microsoft ograniczył niektórym chińskim firmom z branży cyberbezpieczeństwa dostęp do swojego programu wczesnego ostrzegania o zagrożeniach. Decyzja jest następstwem czerwcowych i lipcowych ataków hakerskich wykorzystujących luki w oprogramowaniu SharePoint, o które firma i amerykańscy eksperci podejrzewali podmioty powiązane z Pekinem. Reakcja na falę ataków Zmiany dotyczą Microsoft Active Protections…

W dzisiejszym cyfrowym krajobrazie większość liderów IT wierzy, że ich organizacje są przygotowane na atak ransomware. To poczucie bezpieczeństwa jest powszechne, jednak dane z raportu Veeam pokazują, że często bywa niebezpieczną iluzją. Najnowsze analizy rzucają światło na alarmującą rozbieżność między postrzeganą gotowością a brutalną rzeczywistością po ataku. Zaskakujące 69% firm…