Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

W 2024 roku globalne płatności za ransomware spadły o 35%, osiągając wartość 813,55 mln dolarów. Dane te, opublikowane przez Chainalysis, pokazują, że działania organów ścigania oraz rosnąca odporność firm na ataki ransomware zaczynają przynosić efekty. Coraz więcej organizacji decyduje się nie płacić okupu, korzystając z kopii zapasowych i narzędzi deszyfrujących…

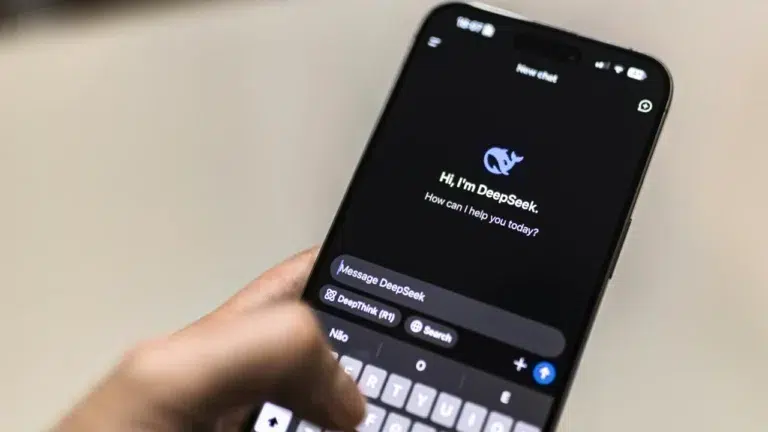

Urząd Ochrony Danych Osobowych (UODO) prowadzi analizę modelu DeepSeek R1, sprawdzając, czy usługa oferowana przez chińskiego dostawcę spełnia europejskie wymogi ochrony danych. Kluczowe kwestie to zgodność z zasadami przetwarzania, zakres i cel wykorzystania danych oraz wypełnianie obowiązku informacyjnego wobec użytkowników. Popularność i specyfika DeepSeek DeepSeek to chatbot bazujący…

W założeniach projektu przywołano badania przeprowadzone przez NASK, z których wynika, że prawie co piąty (18,5%) z ankietowanych miał mniej niż 10 lat, kiedy po raz pierwszy zetknął się w Internecie z treściami o charakterze seksualnym a średnia wieku, w którym ankietowani pierwszy raz widzieli treści pornograficzne, wynosi niespełna 11 lat w przypadku dzieci a wśród…

Podczas gdy ryzyko cyberataków wzrasta, ochrona danych stała się priorytetem zarówno dla firm, jak i użytkowników indywidualnych. Szczególnie urządzenia NAS, będące nieodłącznym elementem strategii przechowywania i tworzenia kopii zapasowych, stanowią atrakcyjny cel dla cyberprzestępców. Igor Cejkovský, Sales & Marketing Director CEE w Synology, dzieli…

W listopadzie Ministerstwo Cyfryzacji ogłosiło, że przeznaczy ok. 66 mln złotych na działalność Zespołów Reagowania na Incydenty Bezpieczeństwa Komputerowego w różnych sektorach, a część środków zasili bezpieczeństwo cyfrowe w ochronie zdrowia[1]. To bardzo ważna informacja, zwłaszcza że w 2024 roku w światowy sektor ochrony zdrowia wymierzono nawet do 18% wszystkich cyberataków[2]. Eksperci…

Routery korporacyjne Juniper Networks od 2023 roku zawierają ukryte tylne wejście, które może umożliwiać przejęcie kontroli nad urządzeniem. Odkrycia dokonali eksperci ds. cyberbezpieczeństwa z Black Lotus Labs w Lumen Technologies. Tylne drzwi pozostają nieaktywne do momentu otrzymania jednego z pięciu specjalnych pakietów „magic packets”. Po ich wykryciu, mechanizm…

QNAP wydał pilną łatkę dla Hybrid Backup Sync 3 (HBS 3), narzędzia do tworzenia kopii zapasowych, które korzysta z protokołu Rsync. Aktualizacja ma na celu usunięcie szeregu krytycznych podatności związanych z Rsync, które mogą zostać wykorzystane przez cyberprzestępców do przejęcia kontroli nad urządzeniami użytkowników. Lista podatności w Rsync Luki…

Mieszkańcy Tbilisi doświadczyli nietypowego poranka, gdy w piątek wsiadając do autobusów miejskich, zostali zaskoczeni głośnymi komunikatami i muzyką odtwarzaną z systemów biletowych. Haktywiści, protestujący przeciwko rządowi, przejęli kontrolę nad systemami skanerów biletów i urządzeniami do sprzedaży biletów, zamieniając je w platformy wyrazu politycznego. Przekaz polityczny w komunikacji publicznej Zhakowane urządzenia emitowały…

Aż 97% polskich internautów deklaruje, że korzysta z co najmniej jednej formy ochrony w sieci – wynika z badania przeprowadzonego na zlecenie firmy Sophos. Najczęściej wybieranymi metodami są silne hasła i programy antywirusowe. Jednocześnie zaledwie co czwarty aktywny zawodowo użytkownik sieci wskazuje na szkolenia w pracy jako źródło wiedzy o zagrożeniach online. Oznacza…

Ochrona prywatności w cieniu wyzwań – zespoły odpowiedzialne za ochronę prywatności stają w obliczu rosnących wyzwań. Z jednej strony zwiększa się skomplikowanie regulacji i ryzyko związane z naruszeniami danych, z drugiej – budżety i zasoby pozostają pod presją. Raport ISACA State of Privacy 2025 rzuca światło na ten problem, wskazując…