Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Akcje Amazon.com zanotowały znaczący, 7-procentowy spadek po publikacji wyników finansowych, które wzbudziły na rynku obawy o pozycję firmy w kluczowym wyścigu o dominację w dziedzinie sztucznej inteligencji. Inwestorzy z niepokojem patrzą na wolniejsze, niż oczekiwano, tempo rozwoju Amazon Web Services (AWS) w porównaniu z głównymi konkurentami. AWS, od dawna niekwestionowany lider…

Apple sygnalizuje fundamentalną zmianę w swojej wieloletniej strategii dotyczącej sztucznej inteligencji. W odpowiedzi na rosnącą presję ze strony rywali i wewnętrzne opóźnienia, firma z Cupertino jest gotowa na znaczące zwiększenie wydatków na centra danych oraz, po raz pierwszy, na rozważenie dużych przejęć w sektorze AI. To wyraźne odejście od dotychczasowej doktryny fiskalnej ostrożności…

Ministerstwo Cyfryzacji uruchomiło nowy program grantowy dla mikro, małych i średnich przedsiębiorstw z sektora cyberbezpieczeństwa. W ramach inicjatywy, będącej częścią unijnego programu „Cyfrowa Europa”, do rozdysponowania jest 1,8 miliona euro. Pojedyncza firma może liczyć na wsparcie w wysokości od 30 do 60 tysięcy euro. Program ma stanowić impuls rozwojowy…

Nowy raport badaczy z Microsoft Research i OpenAI analizuje rzeczywisty wpływ generatywnej AI na 800 zawodów, bazując nie na przewidywaniach, lecz na danych z setek tysięcy interakcji użytkowników z narzędziami typu Copilot. Wynik? Powstała lista 40 zawodów, w których AI już dziś wykonuje znaczną część zadań – i nie są to tylko klasyczni „pracownicy wiedzy”. Co to jest…

A new report by researchers from Microsoft Research and OpenAI analyses the real-world impact of generative AI on 800 professions, based not on predictions, but on data from hundreds of thousands of user interactions with tools like Copilot. The result? The result is a list of…

Działy IT znalazły się w oku cyklonu. Rosnąca presja makroekonomiczna, eksplozja pracy zdalnej i hybrydowej oraz nieustannie ewoluujące cyberzagrożenia tworzą środowisko, w którym tradycyjne podejście do zarządzania infrastrukturą przestaje wystarczać. Zespoły IT muszą obsługiwać coraz bardziej złożone ekosystemy przy kurczących się budżetach i ograniczonych zasobach ludzkich. Odpowiedzią…

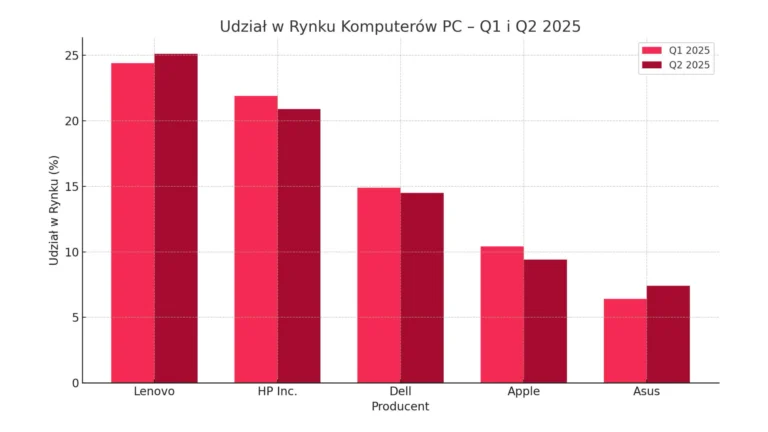

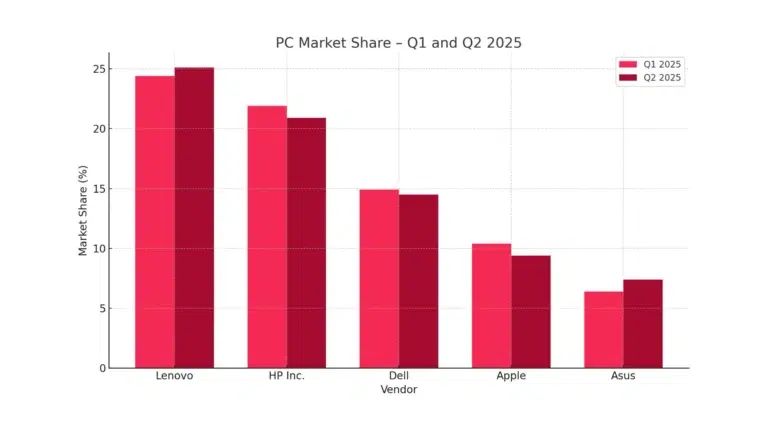

Rok 2025 nie jest kolejnym rokiem ewolucji na rynku laptopów biznesowych; to rok rewolucyjnego wstrząsu. Zbieg trzech potężnych sił – masowego wdrożenia sztucznej inteligencji na poziomie urządzenia (on-device AI), nieuchronnego końca wsparcia technicznego dla systemu Windows 10 oraz trwałego ugruntowania się hybrydowych modeli pracy –…

2025 is not another year of evolution in the business laptop market; it is a year of revolutionary upheaval. The confluence of three powerful forces – the massive deployment of on-device AI (artificial intelligence), the imminent end of Windows 10 support and…

Konwergencja technologii informatycznych (IT) i operacyjnych (OT) przyspiesza, ale jej wdrożenie wciąż obarczone jest fundamentalnymi błędami w zakresie bezpieczeństwa. Z analizy firmy Claroty, opartej na danych z ponad 125 000 zasobów przemysłowych, wynika, że 36% z nich zawiera co najmniej jedną znaną i aktywnie wykorzystywaną przez hakerów lukę (KEV). Co więcej, 13%…

Polski integrator IT, Transition Technologies PSC, kontynuuje globalną ekspansję, otwierając spółkę zależną w Turcji. To trzeci nowy rynek dla firmy w tym roku, po Wielkiej Brytanii i Zjednoczonych Emiratach Arabskich. Wejście do Stambułu to strategiczna decyzja, mająca na celu wykorzystanie potencjału tureckiej gospodarki, która jest u progu znaczącej transformacji cyfrowej.…

For years, data intelligence remained an ambitious concept, hampered by data chaos and the difficulty of implementing analytics at production scale. Today, thanks to the synergy of three technological pillars, building truly intelligent systems is becoming an engineering reality. We analyse the architecture of…

Przez lata inteligencja danych pozostawała ambitną koncepcją, hamowaną przez chaos w danych i trudności z wdrożeniem analityki na skalę produkcyjną. Dziś, dzięki synergii trzech technologicznych filarów, budowa prawdziwie inteligentnych systemów staje się inżynierską rzeczywistością. Analizujemy architekturę tej zmiany, która pozwala wreszcie przekuć dane w zautomatyzowane, wartościowe działania. Od koncepcji do architektury…

Chiński regulator ds. cyberprzestrzeni (CAC) wezwał Nvidia na rozmowy w sprawie chipu H20, zgłaszając obawy dotyczące jego bezpieczeństwa. To nowy rozdział w technologicznej rywalizacji, który stawia amerykańskiego giganta w skomplikowanej pozycji. Pekin domaga się od firmy wyjaśnień i dokumentacji dotyczącej potencjalnych luk w zabezpieczeniach i tzw. tylnych furtek (backdoor). Sytuacja jest…

Meta Platforms imponuje wynikami finansowymi, a prognozy przychodów na trzeci kwartał znacznie przewyższają oczekiwania analityków. Siłą napędową wzrostu jest sztuczna inteligencja, która usprawnia kluczowy biznes reklamowy firmy. Rynkowy optymizm jest jednak mitygowany przez skalę wydatków, które Meta ponosi w ramach technologicznego wyścigu zbrojeń. Spółka prognozuje,…

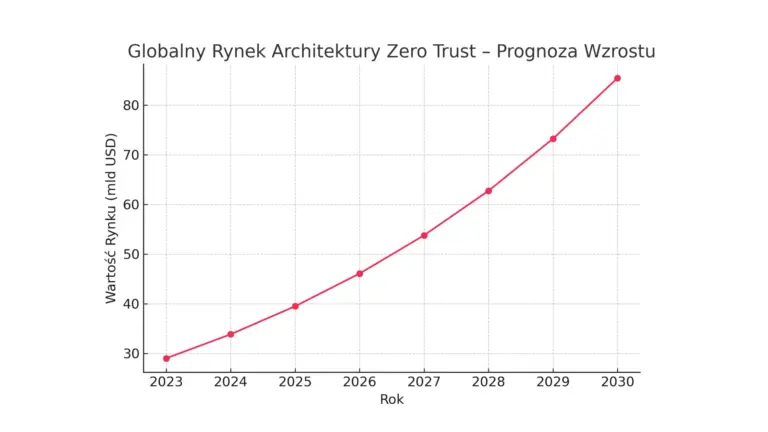

Tradycyjne modele bezpieczeństwa przestają być skuteczne. Koncepcja „zamku i fosy” – zakładająca, że wszystko wewnątrz sieci firmowej jest bezpieczne, a zagrożenia czają się wyłącznie na zewnątrz – stała się przestarzała i nieadekwatna do współczesnych realiów. W świecie, w którym dane i aplikacje opuszczają fizyczne granice organizacji, a użytkownicy łączą się z zasobami…

Firmy deklarują, że cenią pracowników, którzy kwestionują status quo. Jednak nowe badania pokazują, że menedżerowie, działając pod wpływem instynktownej obrony swojej pozycji, systematycznie wolą promować potakiwaczy. Ta pułapka konformizmu, choć psychologicznie zrozumiała, stanowi poważne zagrożenie dla rozwoju każdej organizacji IT. Dwa niezależne badania, przeprowadzone z udziałem…

Komputery kwantowe, długo postrzegane jako domena laboratoriów fizycznych, zaczynają znajdować praktyczne zastosowanie w biznesie. Wraz z rosnącą dostępnością sprzętu przez chmurę, pojawia się zapotrzebowanie na nowy typ specjalisty – hybrydę data scientista i fizyka, która potrafi przełożyć problemy biznesowe na język kubitów. Przez dekady komputery kwantowe były technologiczną…

Migracja do chmury obiecywała firmom elastyczność i skalowalność, o jakich nie mogły marzyć w erze lokalnych serwerowni. Jednak za obietnicą niemal nieskończonych zasobów i zwinności kryje się rosnąca zależność od kilku amerykańskich gigantów technologicznych. Dla Europy to nie tylko wyzwanie biznesowe, ale strategiczny dylemat dotyczący suwerenności cyfrowej, danych i przyszłości jej gospodarki. Dekadę…

Microsoft wprowadza „tryb Copilot” do swojej przeglądarki Edge, co stanowi najbardziej agresywną jak dotąd próbę przejęcia inicjatywy w wyścigu o dominację w przeglądarkach nowej generacji, napędzanych przez sztuczną inteligencję. Nowa funkcja, dostępna w wersji zapoznawczej, ma fundamentalnie zmienić interakcję użytkownika z siecią, przekształcając pasywną przeglądarkę w proaktywnego asystenta. W nowym trybie…

Rynek chmury obliczeniowej w Polsce rośnie w imponującym tempie, a analitycy prognozują jego dalszy, dynamiczny rozwój. Jednak za entuzjastycznymi statystykami kryje się złożona rzeczywistość: wiele projektów migracji do chmury nie przynosi oczekiwanych korzyści, a nierzadko kończy się porażką. Problemy z kosztami, bezpieczeństwem i brakiem kompetencji sprawiają, że dla wielu firm…

Rynek pracy stał się nowym polem łowów dla cyberprzestępców. Zamiast klasycznego złośliwego oprogramowania, sięgają po bardziej wyrafinowaną broń: narzędzia, których na co dzień używają działy IT do zdalnego wsparcia. Legalne i zaufane aplikacje stają się w ten sposób wektorem ataku, celując w najbardziej podatnych – osoby aktywnie poszukujące…